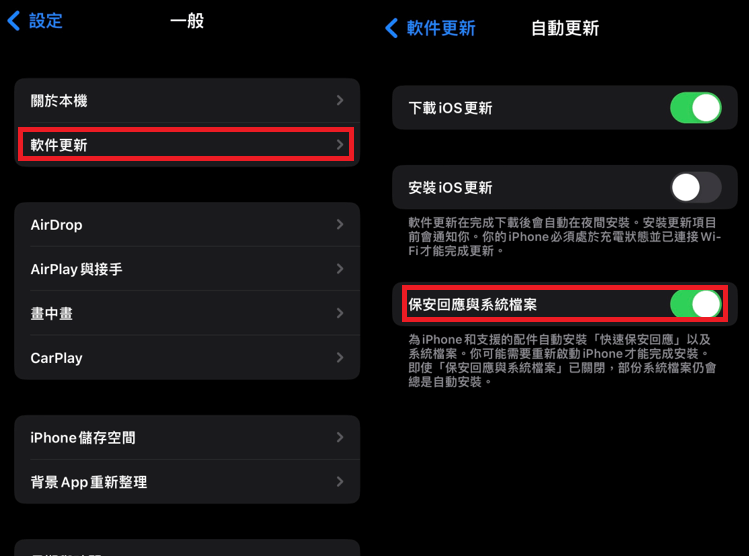

蘋果(Apple)最近宣布並修補多個軟件產品的零日漏洞。香港電腦保安事故協調中心(HKCERT)呼籲本地蘋果裝置用戶,應儘快啟用保安回應與系統檔案按鈕,自動進行保安更新以堵塞由漏洞所產生的惡意攻擊。

報告指出,攻擊者可以利用這個漏洞入侵用戶系統。受影響的軟件版本包括 Safari 16.5.2、iOS 16.5.1(a)、iPadOS 16.5.1(a)和 macOS Ventura 13.4.1(a)之前的版本。

是次零日漏洞 CVE-2023-37450於蘋果的 WebKit 瀏覽器引擎中發現,攻擊者可利用它在目標設備上執行任意代碼。黑客可以誘導受害者訪問包含特別設計的惡意內容的網頁來進行入侵攻擊。

HKCERT籲啟用保安回應與系統檔案按鈕

HKCERT亦提醒用戶,要將所有流動設備或電腦的作業系統和應用程式保持在最新狀態。此外,用戶應只從官方應用程式商店下載程式。

用戶可裝防毒程式

HKCERT又建議,流動裝置用戶可以安裝可靠的防毒應用程式,偵測已知的惡意程式與惡意網站;並設定裝置密碼鎖或螢幕鎖,確保裝置遭偷竊或遺失時,資料不會被其他人輕易偷取。最後緊記切勿貪圖安裝更多功能,將流動裝置解鎖(Jailbreak),取消原有的保安機制。

如欲了解更多,請瀏覽:

蘋果公司快速保安回應(RSR):https://support.apple.com/zh-hk/HT201224

*快速保安回應(RSR)是蘋果的一項機制,此機制可無須透過完整的軟件更新來為用戶進行網絡安全修補程序。